Questa modernità tecnologia ha le sue gioie ed i sui dolori. Fra le spine c'è anzitutto questo tema, per nulla banale, dei rischi di dipendenza. Leggevo di bambini che non riescono a staccarsi da Internet con situazioni di scolarità gravemente compromessi. Io stesso mi accorgo che quando capita che non ci sia connessione, mentre un tempo sopravvivevo agevolmente, adesso vengo preso da una vaga ansia, come se qualcosa di capitale mi mancasse. Avendo vissuto decenni senza, è segno evidente che si può serenamente star bene anche non connessi... Ormai stento - a proposito - a destreggiarmi nelle password, cioè quella sequenza alfanumerica che consente di accedere ai diversi sistemi informatici.

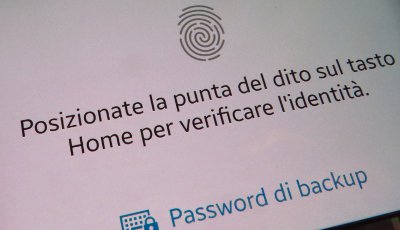

E' vero che il mio cervello non è più impegnato con i numeri di telefono, custoditi ormai nella rubrica telefonica del telefonino, per cui ho lasciato nella memoria quanto acquisito nel passato, compresi numeri di uffici ormai inesistenti o morose del tempo che fu e non aggiorno più per manifesta inutilità. Ho sognato l'altro giorno di essere in una cabina telefonica nel deserto con appositi gettoni e di non sapere però più che numero fare. Colpa della febbre alta di un'influenza con ceppo diverso di quello per cui ero stato vaccinato! Però con questi "mot de passe", come li chiamano i francesi per non usare l'inglese, fra quelli fissi e quelli da aggiornare, fra quelli storicizzati e quelli sempre nuovi, frastornano davvero e ci sono momenti in cui ti tocca fare mente locale per non sbagliare. Capisco che qualcuno potrebbe dire: «scriveteli tutti da qualche parte», ma qui torniamo da capo. A parte il tragico "post it" sul computer che fa sempre ridere, se metto assieme tutto il mio scibile da qualche parte e poi qualcuno mi ruba quel file sono fritto per dati sensibili! Vero che da qualche parte, tipo "iPhone", esiste ormai la possibilità del riconoscimento con l'impronta digitale ed anche qualche "bancomat" innovativo emerge all'orizzonte, ma strada da percorrere per la semplificazione ce n'è. E, tra l'altro, viviamo in un mondo insicuro in cui ci sono professionisti del ramo, hacker a tempo pieno (e sulla lotta fra guardie e ladri nei sistemi di securizzazione c'è sempre qualche sospetto legittimo…), che passano il tempo a cercare di "bucare". Ne so qualcosa anche io con il sito che state leggendo adesso - in fase tra l'altro di imminente modernizzazione - e che ha avuto tentativi di pirateria sia banali (inserimento di pubblicità) che più seri. Non mi appassiono, a dir la verità, moltissimo a queste querelle in corso fra i giganti dell'informatica con "Apple" in lite con "Fbi", con la Magistratura di mezzo sino forse alla Corte Suprema degli Stati Uniti, perché l'azienda della "mela morsicata" si rifiuta di aprire il sistema del telefonino di un attentatore islamista e analogo "no", in Brasile, ha portato in prigione un dirigente di "Facebook" per avere detto di "no" all'accesso a messaggini "WhatsApp" della malavita. La loro logica è: «se forniamo alle autorità la possibilità di accesso, questo significa caducare la fiducia nel rapporto fra ciascun nostro utente e noi, venendo meno - persin contrattualmente - quei presupposti di tenuta stagna dei dati personali coperti da tutte le norme di privacy». A parte il dubbio che ci sia un gioco delle parti, perché mi immagino che ad esempio quelli della "National security agency" americana non sono dei pivelli e penso che abbiano mezzi per entrare quasi ovunque, la questione non è da poco e quando ne parlo con amici molto esperti o semplici nerd ricevo sempre delle risposte bruttine, quando teorizzo che non ci dovrebbero essere dubbi su protocolli assai rigidi che consentano di "bucare" i sistemi a fronte di accertati reati gravissimi da parte di chi profitta della segretezza. Altrimenti in che mondo vivremmo, consentendo spazi oscuri e protetti per criminali feroci?